Что такое хеширование и хеш | Функции, таблицы, пароли и файлы

Как работает Хеширование

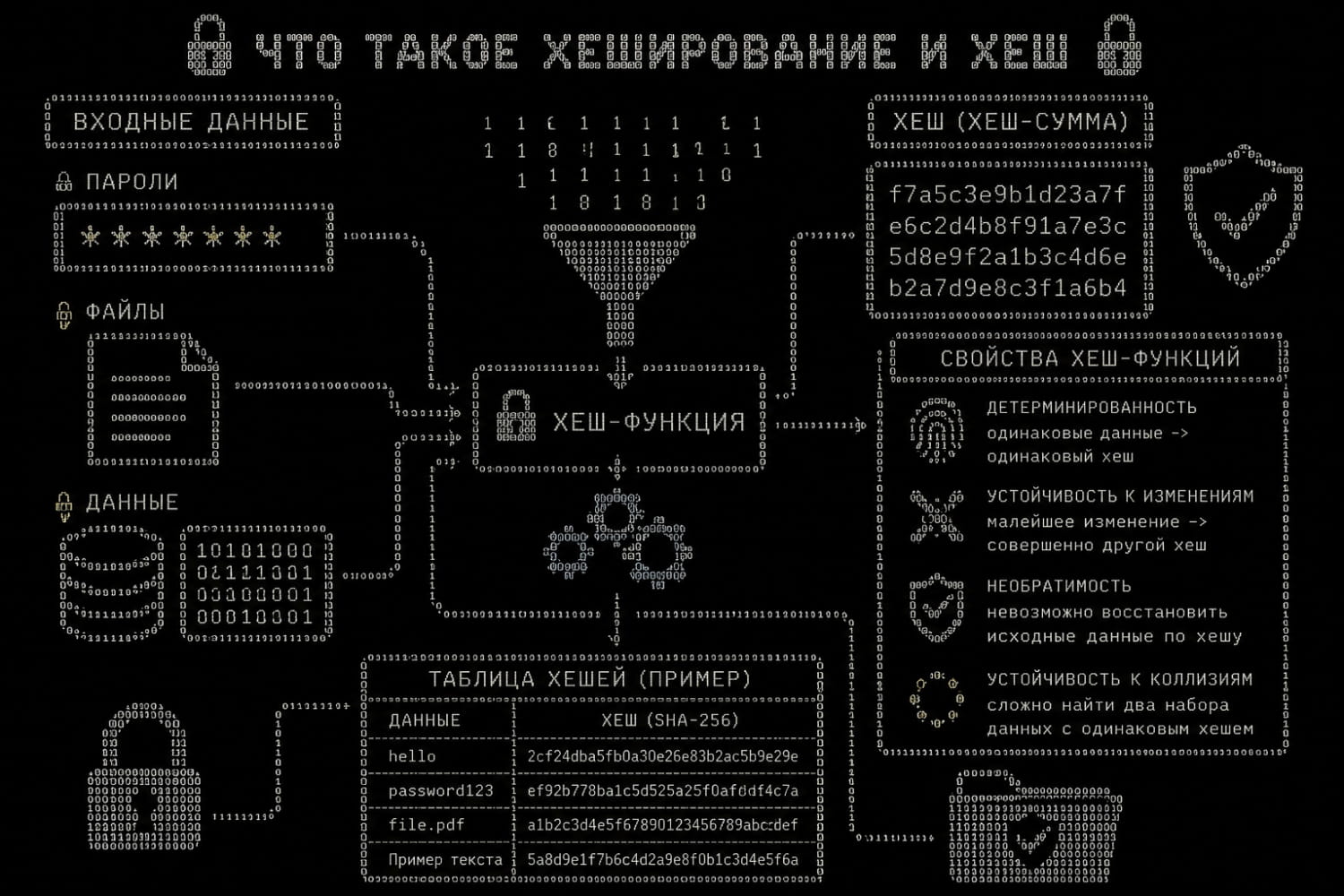

Хеш — это уникальная строка символов, полученная после применения специальной хеш-функции к определенным входным данным. Процесс хеширования представляет собой преобразование произвольных данных в набор символов фиксированной длины, что создает уникальную "подпись" для этих данных. Это ключевая концепция в обеспечении безопасности и целостности информации.

Что такое хеш по своей сути? Он является результатом использования хеш-функции на определенных входных данных и представляет собой строку символов фиксированной длины, которая кажется случайной. Хеш-функции спроектированы так, чтобы даже незначительные изменения в исходных данных приводили к радикальным изменениям в генерируемом хеше. Это делает хеш уникальным "отпечатком" для каждого набора данных.

Для чего используется хеш?

Процесс хеширования — это преобразование данных различной длины в фиксированный хеш-код. Этот процесс является односторонним, что означает, что нельзя восстановить исходные данные из хеша. Хеширование имеет фундаментальное значение в области криптографии, обеспечивая целостность, аутентификацию и безопасность данных.

Методы хеширования разнообразны, но главный интерес из них представляет закрытый. Когда используется закрытое хеширование, элементы сохраняются непосредственно в таблице, а не в списках элементов. В итоге в каждой части таблицы может быть только один элемент. Чтобы решить эту проблему, применяют повторное хеширование.

Хеш-функция

Это математический алгоритм, который берет на вход данные или сообщение и трансформирует их в непрерывную строку символов определенной длины, кажущуюся случайной. Этот вывод, называемый хешем, уникален для каждого набора входных данных. Функции хеширования находят широкое применение в компьютерных науках и области информационной безопасности.

Применение хеш-функций:

- Цифровая подпись.

- Хранение паролей.

- Проверка целостности данных.

- Хранение данных.

- Блокчейн (для ясности, в основе лежит хеш-транзакция - это своего рода уникальный код, который записывает каждое действие в блокчейне).

Что такое хэш-таблица?

Это специальная структура данных, разработанная для эффективного хранения и оперативного поиска информации. Она оперирует с использованием хеш-функции, которая преобразует ключи (или индексы) в адреса конкретных ячеек массива, где размещаются соответствующие значения. Преимуществом хеш-таблиц является их способность осуществлять операции вставки, поиска и удаления данных с временной сложностью, близкой к постоянной.

Основные характеристики:

- Хеш-функция. Это математическое правило, которое берет ключ и преобразует его в индекс массива. Эффективная хеш-функция должна равномерно распределять ключи по всему массиву.

- Массив. Это основная структура данных, внутри которой хранятся значения. Однако каждая ячейка массива может содержать несколько записей, так как разные ключи могут иметь одинаковый хеш.

- Коллизии. Коллизии возникают, когда два различных ключа генерируют одинаковый хеш. Для эффективной работы хеш-таблицы необходим механизм для разрешения коллизий.

Области применения хеш-таблиц:

- Словари и ассоциативные массивы. Широко используются для реализации структур данных, представляющих словари или ассоциативные массивы, где ключи связаны с соответствующими значениями. Это обеспечивает быстрый доступ к данным по ключу.

- Кэширование. Применяются в кэшах для быстрого доступа к данным, которые часто запрашиваются. Кэши помогают ускорить операции, предотвращая повторные вычисления или запросы к базе данных.

- Распределение ресурсов. Могут использоваться для управления ресурсами, такими как потоки данных, сетевые соединения или память, обеспечивая равномерное распределение и быстрый доступ к ним.

- Проверка уникальности.

- Индексация баз данных. Базы данных используют хеш-таблицы для индексирования данных, что ускоряет выполнение запросов и поиск записей.

Предположим, у вас есть база данных с информацией о пользователях, и вы хотите быстро находить пользователя по его электронной почте. Вы создаете хеш-таблицу, где ключами служат адреса электронной почты, а значениями - данные о пользователях. Когда вам нужно найти пользователя, вы используете хеш-функцию для преобразования электронной почты в индекс таблицы и моментально получаете данные пользователя, избегая необходимости перебирать всю базу данных.

Лавинный эффект

Это важная характеристика хеш-функций, благодаря которой даже небольшие изменения в начальных данных сильно изменяют итоговое хеш-значение.

Применение лавинного эффекта:

- Защита данных. Лавинный эффект обеспечивает высокий уровень безопасности данных. Малейшие изменения в данных или паролях вызывают кардинальные изменения в соответствующих хеш-значениях. Это усложняет задачу злоумышленникам, пытающимся взломать пароли или изменить данные.

- Цифровые подписи. В цифровых подписях хеш-значения используются для гарантии подлинности и целостности сообщений и документов. Лавинный эффект обеспечивает, что даже незначительные изменения в тексте, подписываемом документе, приводят к значительным изменениям в хеш-значении, что обеспечивает надежность обнаружения подделок.

- Хеш-таблицы и поиск данных. В хеш-таблицах лавинный эффект гарантирует равномерное распределение ключей по ячейкам, что улучшает производительность при поиске данных.

Допустим, у вас есть текстовый документ, и вы желаете создать хеш для этого документа. Вы применяете хеш-функцию, и она формирует уникальное хеш-значение на основе всего содержания документа. Затем вы вносите даже небольшие изменения в документ, например, меняете одну букву в тексте. При последующем вычислении хеш-значения для этого документа вы увидите, что оно значительно отличается от предыдущего. Именно это и есть лавинный эффект - ничтожные изменения в данных приводят к кардинальным изменениям в хеше.

Хеш пароля

Хеширование паролей представляет собой важный аспект информационной безопасности, позволяющий хранить учетные данные пользователей в зашифрованной форме, минимизируя риски их утечки и неправомерного использования. Этот процесс включает в себя трансформацию паролей в хеш-значения при помощи специализированных хеш-функций, что делает их надежными и сложно восстанавливаемыми. Расшифровать хеш достаточно трудно. Давайте подробнее рассмотрим основы и узнаем, что такое хеш пароля по сути.

Основы хеширования паролей:

- Соль (Salt). Чтобы сделать пароли более защищенными, мы используем случайные символы (соль), которые добавляем к паролю перед тем, как его преобразовать в другой код. Это помогает предотвратить атаки, когда злоумышленники используют заранее подготовленные таблицы, и гарантирует, что даже если пароли одинаковы, их коды будут уникальными.

- Итерации. Для усиления защиты от атак на хеш-значения паролей, хеш-функция применяется к паролю несколько раз. Этот процесс называется итерациями и увеличивает время, необходимое для подбора пароля методом перебора. Расшифровать хеш-пароль просто так не удастся.

- Двухфакторная аутентификация. Дополнительные методы аутентификации, такие как отправка одноразовых кодов на мобильный телефон, усиливают безопасность паролей.

Хеш файла

Хеширование файлов - это важный процесс, который обеспечивает безопасность и целостность данных путем создания хеш-суммы для каждого файла с использованием специальной хеш-функции. Эта хеш-сумма представляет собой короткую уникальную строку символов, которая служит как цифровой отпечаток для содержимого файла.

Основы хеширования файлов:

- Целостность данных. Созданная хеш-сумма уникальна для каждого уникального файла. Даже минимальные изменения в файле приводят к значительным изменениям в хеш-сумме. Это позволяет проверить целостность файла, удостоверившись, что он не подвергался изменениям с момента создания хеш-суммы.

- Эффективность и скорость. Алгоритмы хеширования - быстрые и эффективные. Сравнение хеш-сумм позволяет быстро и легко проверить целостность файлов, без необходимости сравнивать сами файлы.

Применение хеширования файлов:

- Проверка целостности. Хеширование данных широко используется для проверки целостности данных. Например, на веб-серверах файлы могут иметь свои собственные хеш-суммы, которые клиенты могут сравнивать с полученными хеш-суммами, чтобы гарантировать, что файлы не были повреждены в процессе передачи.

- Антивирусная проверка. Антивирусные программы используют хеш-суммы для быстрого сравнения файлов с известными вирусами. Если хеш-сумма файла совпадает с хеш-суммой вируса, файл считается подозрительным и может быть подробно проверен на наличие угроз.

- Управление файлами. В управлении файлами хеш-суммы могут использоваться для определения, были ли файлы изменены или повреждены. Это особенно полезно при создании резервных копий данных и при обеспечении сохранности важных файлов.

Хеш-суммы и их использование для поиска вирусов

Хеш-сумма - это фиксированная строка символов, созданная при помощи хеш-функции на основе Хеширование файлов представляет собой неотъемлемый этап обеспечения безопасности и целостности данных. Оно основывается на создании фиксированной строки символов, называемой хеш-суммой, при помощи хеш-функции, анализирующей содержимое файла. Эта хеш-сумма служит уникальным идентификатором файла, и даже минимальные изменения в файле приводят к радикальным изменениям в его хеш-сумме. Это свойство делает хеш-суммы незаменимым инструментом для проверки целостности файлов и выявления вредоносных программ.

Создание хеш-суммы файла включает выбор соответствующей хеш-функции, такой, как MD5 или SHA-256. Файл загружается в оперативную память, и хеш-функция применяется к его содержимому, создавая уникальную хеш-сумму.

Антивирусные приложения и разработчики ПО активно применяют хеш-суммы для файлов. Они сохраняют эти суммы в базе данных, связывая их с безопасными файлами. Во время сканирования, антивирусное приложение вычисляет хеш-сумму файла и сравнивает ее с записями в базе данных. Если хеш-сумма соответствует безопасному файлу, то файл считается безопасным. В случае отсутствия совпадений - это может указывать на потенциальную угрозу.

Хеш-суммы также играют важную роль в обнаружении новых вредоносных программ. Если антивирусное приложение обнаруживает файл с неизвестной хеш-суммой, оно может передать эту информацию разработчикам антивирусов для более детального анализа. При выявлении угрозы, разработчики обновляют базу данных антивирусов, добавляя хеш-сумму файла и создавая сигнатуру для его обнаружения.

В преимущества использования хеш-сумм для поиска вредоносных программ включают высокую эффективность, оптимальное использование ресурсов и возможность сопоставления с известными сигнатурами вредоносных программ. Этот метод обеспечивает быстрое и точное обнаружение вирусов и других угроз, что гарантирует высокий уровень безопасности для компьютеров и сетей.

PRO32 Ultimate Security представляет собой надежный и безопасный антивирус нового поколения, который активно использует различные алгоритмы для эффективной борьбы с вирусами. Они обеспечивают быстрое и точное обнаружение вредоносных программ для высокого уровня защиты пользователей.